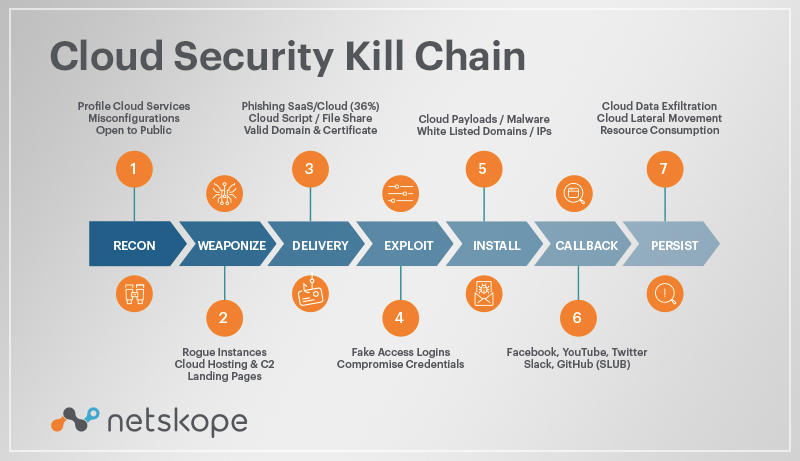

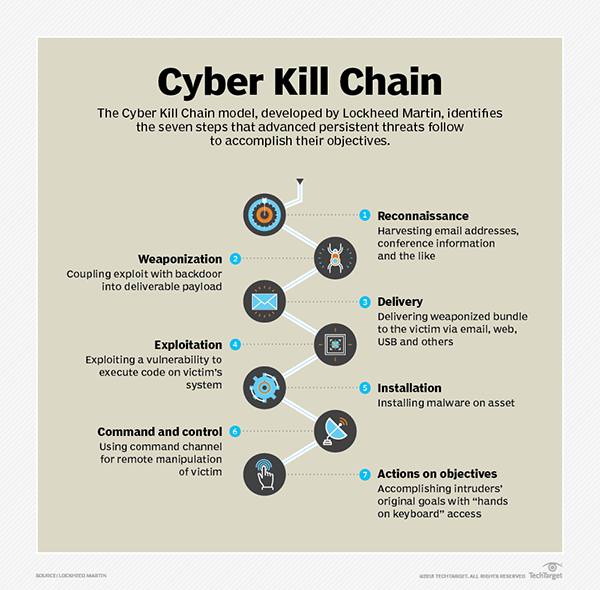

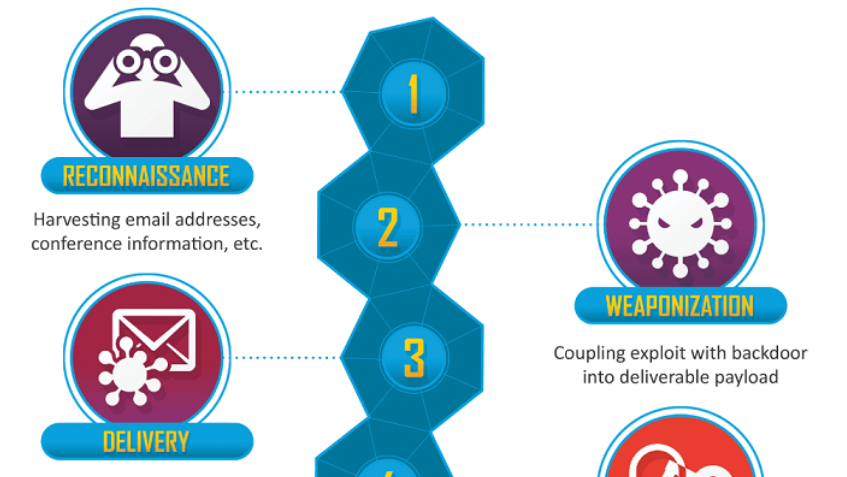

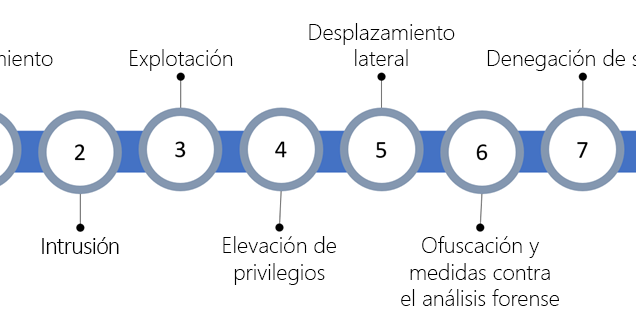

Netskope advierte del peligro de la explotación de los servicios cloud en el modelo Cyber Kill Chain - estamos en línea - Noticias de Tecnología en Hispanoamérica

Seguridad Informática "A lo Jabalí ..." | Blog de Seguridad Informatica y Hacking en Español: Azure Security Center The Cyber Kill Chain